Introdução

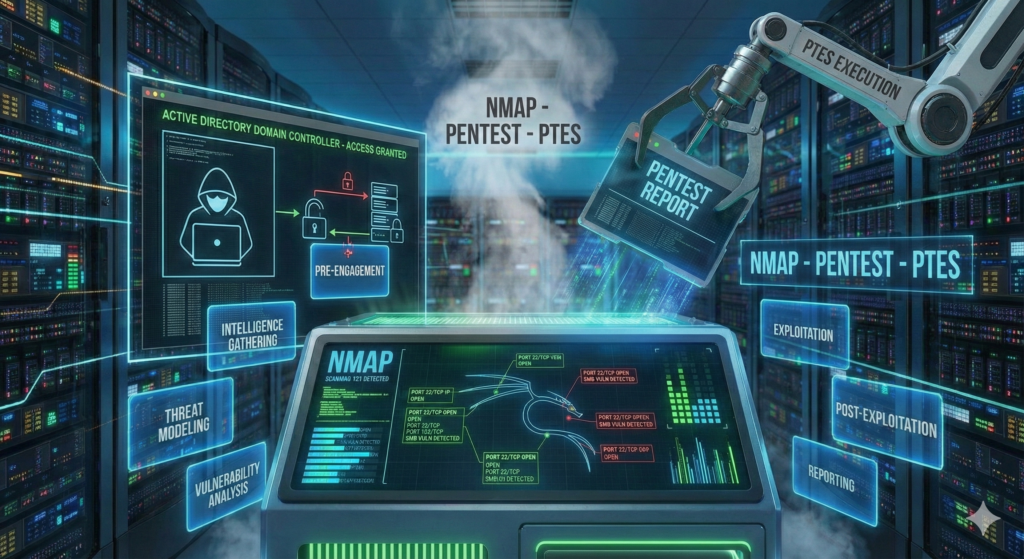

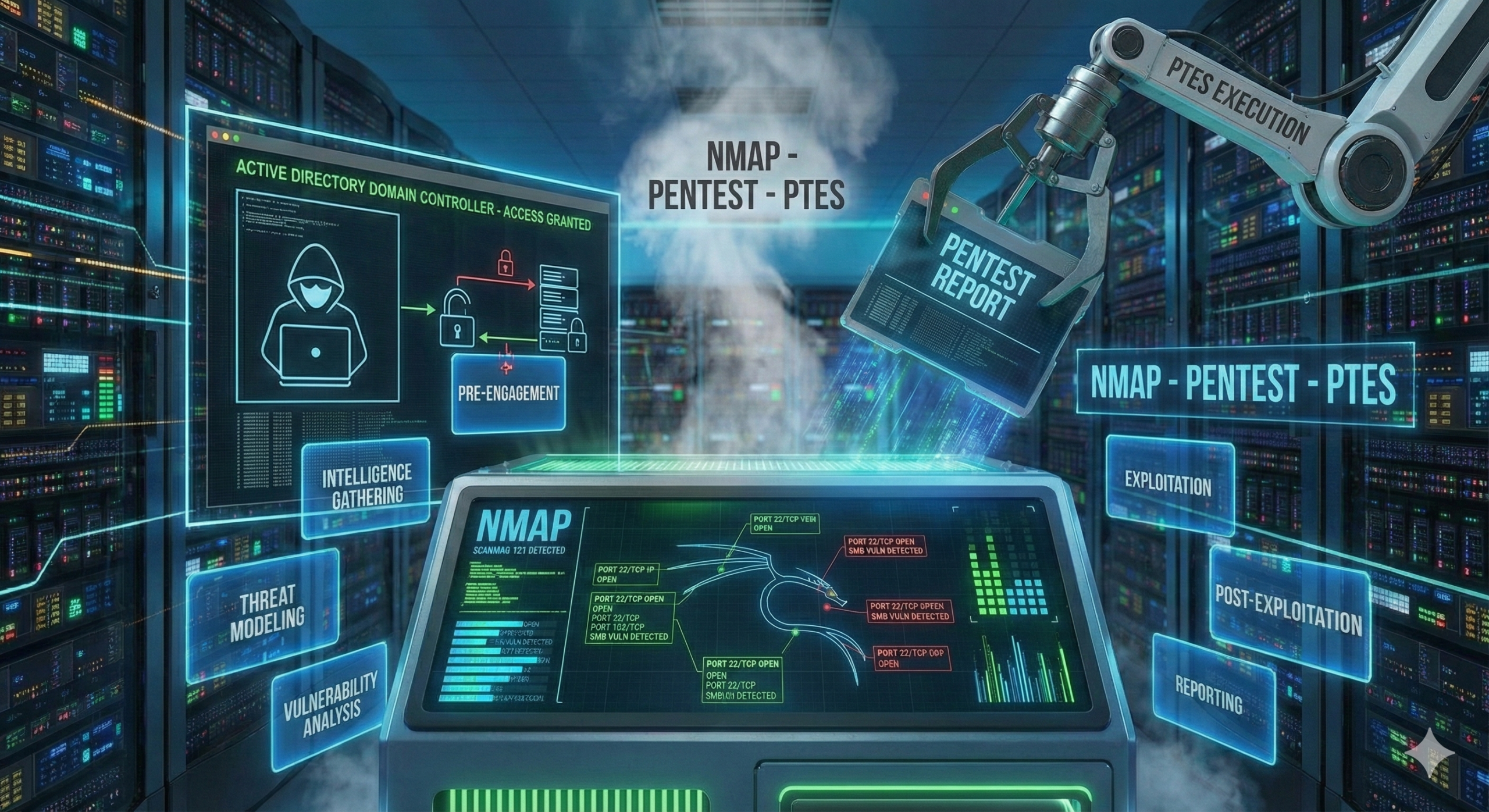

A segurança de infraestruturas corporativas modernas depende intrinsecamente da capacidade de auditoria contínua e da validação rigorosa dos controles de defesa implementados. Neste contexto, o teste de intrusão (Penetration Testing) evoluiu de uma prática ad hoc para uma disciplina estruturada, governada por padrões robustos como o Penetration Testing Execution Standard (PTES). O PTES estabelece uma taxonomia de sete fases — Interações Pré-Engajamento, Coleta de Inteligência, Modelagem de Ameaças, Análise de Vulnerabilidades, Exploração, Pós-Exploração e Relatórios — que guia o auditor desde o alinhamento inicial de escopo até a entrega de valor estratégico ao cliente.

Central a todas essas fases, especialmente em cenários de redes internas (“On-Premise” ou híbridas), encontra-se o Nmap (Network Mapper). Muito mais do que um simples scanner de portas, o Nmap consolidou-se como uma plataforma extensível de auditoria de rede, cuja flexibilidade permite desde a descoberta furtiva de ativos até a exploração automatizada de vulnerabilidades complexas. Este relatório disseca, com profundidade técnica granular, a aplicação dos parâmetros, scripts e estratégias do Nmap ao longo do ciclo de vida do PTES, focando nas nuances exigidas por ambientes internos corporativos, onde a presença de sistemas legados, dispositivos IoT/SCADA e monitoramento ativo (IDS/IPS) impõe desafios distintos daqueles encontrados em perímetros externos.

Fases do PTES (Penetration Testing Execution Standard )

Fase I: Interações Pré-Engajamento

A fase de Interações Pré-Engajamento é frequentemente percebida como estritamente administrativa, focada em contratos e definições legais. No entanto, sob a ótica técnica do PTES, é o momento crítico onde o escopo técnico é traduzido em parâmetros operacionais. A falha em delimitar corretamente o escopo técnico pode resultar em “scope creep” (expansão não autorizada do teste) ou, pior, na interrupção de serviços críticos fora do alvo. O uso do Nmap nesta fase é cirúrgico e validatório, servindo como mecanismo de garantia de qualidade para as definições de engajamento.

Validação Técnica do Escopo e Fronteiras

Antes do início oficial das hostilidades simuladas, é imperativo que o pentester valide se os intervalos de endereçamento IP (CIDR) fornecidos pelo cliente correspondem à realidade da infraestrutura e se estão ativos, sem contudo iniciar interações agressivas que poderiam ser interpretadas como um ataque prematuro ou não autorizado. Em redes internas, isso é vital para distinguir entre ambientes de produção, homologação e desenvolvimento, que frequentemente compartilham segmentos de rede adjacentes.

A técnica primordial nesta etapa é o “List Scan”. Ao invés de enviar pacotes para as portas dos alvos, o auditor instrui o Nmap a realizar apenas a resolução de nomes (DNS Reverso) sobre a lista de IPs fornecida. Esta ação permite correlacionar endereços IP com nomes de host (FQDN), oferecendo uma visão preliminar da função dos ativos (ex: srv-prod-db01.corp.local vs dev-test-lix02.corp.local) e confirmando se o escopo alinha-se com os objetivos de negócio.

O parâmetro -sL é a chave para esta operação passiva. Ele compele o Nmap a listar os alvos e realizar consultas DNS reversas, mas proíbe explicitamente o envio de qualquer pacote de varredura de portas ou descoberta de host (ping) para o alvo. Isso garante que, do ponto de vista do firewall ou IDS da rede alvo, pouca ou nenhuma interação direta ocorra, exceto o tráfego DNS que é geralmente considerado benigno.

Para refinar esta validação em ambientes onde a discrição é máxima ou onde o servidor DNS interno é monitorado, o auditor pode combinar -sL com -n, que desativa a resolução DNS. No entanto, para fins de validação de escopo, a resolução DNS é geralmente desejada. O comando -iL é invariavelmente utilizado para importar a lista de escopo acordada a partir de um arquivo de texto, mitigando o erro humano associado à digitação manual de faixas de IP complexas, o que poderia levar ao escaneamento acidental de redes de terceiros ou parceiros de negócios conectados via VPN.

Mapeamento de Exclusões e Restrições

Durante o pré-engajamento, certas sub-redes ou hosts específicos (como mainframes legados, controladores de domínio críticos ou dispositivos médicos) podem ser declarados fora do escopo ou restritos a janelas de tempo específicas. O Nmap oferece mecanismos para garantir que essas regras de engajamento (RoE) sejam tecnicamente aplicadas.

O parâmetro –exclude ou –excludefile deve ser configurado rigorosamente nesta fase. Se o cliente estipula que o servidor 192.168.10.50 é frágil e não deve ser tocado, a inclusão deste IP em um arquivo de exclusão passado ao Nmap garante que, mesmo se o auditor varrer acidentalmente a sub-rede 192.168.10.0/24, o ativo crítico será preservado. A documentação dessas exclusões nos scripts de automação de varredura é uma prática de “due care” essencial.

Tabela 1: Parâmetros do Nmap para a Fase de Pré-Engajamento

| Parâmetro | Função Técnica | Contexto de Aplicação no PTES |

|---|---|---|

| -sL | List Scan (Sem envio de pacotes ao host) | Validação de inventário e resolução DNS reversa para confirmação de escopo sem intrusão. |

| -n | Desativar resolução DNS | Acelera a validação de listas de IP puras ou evita logs no servidor DNS interno. |

| -R | Forçar resolução DNS | Obrigatório para confirmar nomes de host em redes internas onde o DNS reverso é a principal fonte de identificação de ativos. |

| -iL <arquivo> | Input from List | Importação de escopo complexo para garantir aderência estrita ao contrato. |

| –excludefile | Excluir hosts de arquivo | Proteção técnica de ativos fora do escopo (ex: sistemas críticos ou de terceiros). |

| -oA <nome> | Output All Formats | Geração de evidências iniciais de validação de escopo em formatos auditáveis (XML, Grepable). |

Fase II: Coleta de Inteligência (Intelligence Gathering)

A fase de Coleta de Inteligência representa a fundação técnica sobre a qual todo o teste de intrusão é construído. O objetivo é mapear a superfície de ataque com a maior precisão possível, identificando hosts ativos, portas abertas, serviços em execução e sistemas operacionais. Em uma rede interna, diferentemente de varreduras externas onde o perímetro é endurecido, o auditor frequentemente encontra uma “casca macia” com uma profusão de protocolos legados e serviços de gerenciamento expostos. O Nmap é a ferramenta soberana nesta fase, permitindo desde varreduras furtivas até enumerações agressivas.

2.1 Descoberta de Hosts e Mapeamento de Ativos (Ping Sweeps)

A primeira etapa lógica dentro de um segmento de rede interna desconhecido é determinar quais endereços IP estão alocados a dispositivos ativos. Este processo, conhecido como “Host Discovery” ou “Ping Sweep”, deve ser ajustado para contornar firewalls locais baseados em host (como o Windows Defender Firewall) que frequentemente bloqueiam requisições de eco ICMP (ping tradicional) por padrão em redes de domínio.

O parâmetro -sn (anteriormente -sP) é utilizado para instruir o Nmap a realizar apenas a descoberta de hosts, suprimindo a varredura de portas subsequente. Isso permite um mapeamento rápido de grandes blocos CIDR (como /16 ou /8 comuns em grandes intranets). No entanto, confiar apenas no ICMP (-PE, -PP, -PM) é insuficiente internamente. O auditor deve empregar técnicas híbridas.

A utilização de -PS (TCP SYN Ping) e -PA (TCP ACK Ping) permite enviar pacotes vazios para portas comuns (como 80, 443, 445, 3389). Se o host alvo responder com um SYN/ACK ou um RST, o Nmap conclui que o host está ativo, independentemente de o bloqueio ICMP estar ativo. Em ambientes Windows, a porta 445 (SMB) é um indicador de presença quase universal. Adicionalmente, o -PU (UDP Ping) enviado para portas altas ou portas tipicamente fechadas pode eliciar uma resposta ICMP “Port Unreachable” de hosts ativos, servindo como um método de confirmação secundário valioso quando firewalls stateful bloqueiam sondas TCP não solicitadas.

A combinação –source-port 53 pode ser adicionada para mascarar a origem das sondas como tráfego DNS, frequentemente permitido por regras de firewall legadas ou simplistas que autorizam todo tráfego originado da porta 53 para facilitar a resolução de nomes.

2.2 Varredura de Portas e Determinação de Estado

Uma vez identificados os hosts ativos, a varredura de portas mapeia os serviços disponíveis. O Nmap categoriza as portas em estados fundamentais: Open, Closed, Filtered, Unfiltered, Open|Filtered e Closed|Filtered. A interpretação correta desses estados é crucial para entender a topologia de segurança (presença de firewalls, ACLs de roteadores, etc.).

2.2.1 A Prevalência do SYN Scan (-sS)

O “Stealth Scan” ou SYN Scan é o padrão ouro para varreduras internas quando o auditor possui privilégios de root/administrador na máquina de ataque. Operando no nível de pacotes crus, o Nmap envia um pacote SYN (início de conexão). Se receber um SYN-ACK, o serviço está ouvindo. O Nmap então envia imediatamente um RST (reset) para derrubar a conexão antes que ela seja completada. Isso torna o scan extremamente rápido e menos propenso a ser logado por aplicações que registram apenas conexões completas, embora IDS modernos detectem facilmente essa assinatura.

2.2.2 O Connect Scan (-sT) como Alternativa

Quando o auditor opera a partir de uma máquina comprometida sem privilégios administrativos (comum em cenários de movimento lateral) ou através de proxies (Fase 6), o SYN Scan torna-se impossível. O -sT (Connect Scan) utiliza a API de rede do sistema operacional (connect()) para estabelecer o handshake de três vias completo. Embora mais lento e ruidoso nos logs do alvo, é a única opção viável em certas arquiteturas de pós-exploração.

2.3 Varredura UDP: O Desafio da Rede Interna

Em redes internas, serviços críticos operam sobre UDP: DNS (53), DHCP (67), TFTP (69), NTP (123), SNMP (161) e NetBIOS (137). Ignorar o protocolo UDP é uma falha metodológica grave no PTES. O parâmetro -sU ativa a varredura UDP.

A varredura UDP é inerentemente mais lenta e complexa devido à falta de confirmação de recebimento (ACK) no protocolo. O Nmap depende frequentemente de timeouts ou respostas de erro ICMP para inferir o estado da porta. Devido à limitação de taxa de mensagens de erro ICMP imposta por sistemas operacionais (como Linux e Windows), varrer todas as 65.535 portas UDP é inviável em tempo hábil. A melhor prática, suportada pelas diretrizes técnicas, é utilizar o parâmetro –top-ports <número> para focar nas portas UDP mais comuns e vetores de ataque conhecidos, equilibrando cobertura e tempo.

2.4 Detecção de Versão e Impressão Digital de SO

Saber que a porta 80 está aberta é insuficiente; o auditor precisa saber se é um IIS 7.0, um Apache 2.4.49 ou um dispositivo IoT vulnerável. O parâmetro -sV ativa o subsistema de detecção de versão. O Nmap interroga a porta aberta, analisa os banners iniciais e, se necessário, envia uma série de sondas complexas (probes) definidas no arquivo nmap-service-probes para tentar forçar o serviço a revelar sua identidade.

Paralelamente, o parâmetro -O inicia a detecção de Sistema Operacional. O Nmap analisa características da pilha TCP/IP do alvo — como a sequência de números ISN, opções TCP suportadas, tamanho da janela e TTL — e as compara com um banco de dados de assinaturas (nmap-os-db). Em redes internas, isso permite distinguir rapidamente entre estações de trabalho Windows, servidores Linux, impressoras de rede, telefones VOIP e dispositivos de infraestrutura (Cisco/Juniper), alimentando diretamente a fase de Modelagem de Ameaças.

Tabela 2: Técnicas de Varredura e Parâmetros Associados

| Técnica | Parâmetro | Descrição e Uso no PTES |

|---|---|---|

| Ping Scan | -sn | Descoberta de hosts sem varredura de portas. Base para mapeamento de ativos. |

| SYN Scan | -sS | Padrão rápido e “furtivo”. Exige privilégios de root. Não completa conexão TCP. |

| Connect Scan | -sT | Handshake completo. Usado sem privilégios ou via proxies. Mais ruidoso. |

| UDP Scan | -sU | Varredura de serviços UDP (DNS, SNMP). Lenta e propensa a falsos positivos. |

| Version Det. | -sV | Interrogação de serviços para identificar software e versão (ex: Apache 2.4). |

| OS Detect | -O | Identificação de SO baseada em fingerprinting da pilha TCP/IP. |

| Timing | -T0 a -T5 | Controle de agressividade. -T4 é padrão para LANs; -T2 para evasão. |

Fase III: Modelagem de Ameaças

A Modelagem de Ameaças no PTES é o processo de identificar quais ativos são mais valiosos para a organização e quais vetores de ataque são mais prováveis de ter sucesso contra eles. O Nmap, embora seja uma ferramenta de coleta, fornece os dados brutos que alimentam modelos estruturados como STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege). Nesta fase, o auditor deixa de olhar para IPs individuais e começa a visualizar a topologia lógica e as relações de confiança da rede.

3.1 Mapeamento de Topologia e Fronteiras de Confiança

A compreensão da segmentação de rede é vital. Em uma rede interna bem projetada, servidores críticos (como Bancos de Dados PCI ou Controladores de Domínio) devem estar separados das estações de trabalho de usuários por firewalls ou VLANs. O parâmetro –traceroute do Nmap difere do comando tradicional do sistema operacional pois executa o rastreamento em paralelo à varredura e utiliza os resultados das portas abertas descobertas para determinar o caminho. Isso significa que o Nmap pode traçar a rota usando pacotes TCP para a porta 445 ou 80, atravessando firewalls que bloqueiam o ICMP tradicional.

Esta capacidade permite ao auditor desenhar o mapa da rede, identificando “choke points”, gateways e a eficácia da segmentação interna. Se o –traceroute revela que uma estação de trabalho de recepção pode alcançar diretamente a porta de gerenciamento de um banco de dados financeiro sem saltos intermediários de firewall, uma falha grave de arquitetura (e um vetor de ameaça de elevação de privilégio lateral) é identificada.

3.2 Identificação de Ativos de Alto Valor (HVA)

A modelagem de ameaças exige a distinção entre um ativo genérico e um alvo crítico. Scripts NSE específicos são utilizados para enriquecer o contexto dos ativos descobertos.

- Enumerar o Active Directory: O Active Directory é o “sistema nervoso” da maioria das redes internas. O script dns-srv-enum é utilizado para consultar o DNS e localizar os Controladores de Domínio (DCs), servidores de Catálogo Global e servidores Kerberos/LDAP. Identificar os DCs é prioritário para modelar ataques de comprometimento de domínio.

- Identificação de Funções de Servidor: O script smb-os-discovery é executado contra portas 445 para extrair o nome do host, o sistema operacional exato e, crucialmente, o domínio ao qual a máquina pertence. Isso permite separar máquinas de domínio de máquinas isoladas (workgroup) e identificar servidores antigos (ex: Windows Server 2008) que representam riscos elevados de Information Disclosure ou Elevation of Privilege devido a falta de patches.

3.3 Mapeamento para STRIDE

Os dados do Nmap mapeiam diretamente para categorias STRIDE:

- Spoofing: A detecção de serviços que permitem autenticação anônima ou não criptografada (FTP anônimo, Telnet) identificados via -sV sinaliza risco de falsificação de identidade.

- Information Disclosure: Scripts que capturam banners verbosos ou listam compartilhamentos SMB (smb-enum-shares) alimentam diretamente a categoria de divulgação de informações.

- Denial of Service: A identificação de serviços instáveis ou legados (via -O e -sV) alerta para riscos de disponibilidade, especialmente em redes OT/SCADA onde varreduras agressivas podem causar paradas.

Fase IV: Análise de Vulnerabilidades (Vulnerability Analysis)

A transição da Coleta de Inteligência para a Análise de Vulnerabilidades marca o ponto onde o auditor busca falhas exploráveis nos serviços mapeados. O PTES diferencia a análise passiva da ativa. O Nmap, através do poderoso Nmap Scripting Engine (NSE) baseado em Lua, atua como um scanner de vulnerabilidades leve, capaz de verificar tanto configurações inseguras quanto CVEs (Common Vulnerabilities and Exposures) específicas.

4.1 Arquitetura NSE e Categorização

O NSE divide seus scripts em categorias que permitem ao auditor selecionar o nível de intrusão e o foco da análise. Para análise de vulnerabilidades, as categorias vuln, auth, default e safe são as mais pertinentes.

O comando –script “vuln and safe” é uma combinação poderosa para redes internas de produção. Ele instrui o Nmap a executar scripts que detectam vulnerabilidades conhecidas (vuln) mas que são considerados seguros (safe) pelos desenvolvedores, minimizando o risco de derrubar serviços críticos ou causar instabilidade. Isso é essencial em auditorias internas onde a continuidade de negócios é prioritária.

4.2 Integração com Bases de Dados de Vulnerabilidades (Vulners)

Uma das evoluções mais significativas do Nmap para esta fase é a capacidade de correlacionar versões de serviço com bases de dados de vulnerabilidades em tempo real. O script vulners exemplifica isso. Ao executar nmap -sV –script vulners, o Nmap utiliza as versões precisas detectadas (CPEs – Common Platform Enumeration) para consultar a API do vulners.com e retornar uma lista de CVEs associadas àquele software específico, juntamente com sua pontuação CVSS.

Para refinar o relatório e focar em ameaças reais, o auditor pode usar argumentos como –script-args mincvss=7.0, instruindo o script a reportar apenas vulnerabilidades de alta severidade ou críticas, filtrando o ruído de falhas menores que poderiam poluir a análise.

4.3 Auditoria de Serviços de Infraestrutura Interna

Redes internas possuem vetores de ataque específicos que o Nmap é exímio em detectar:

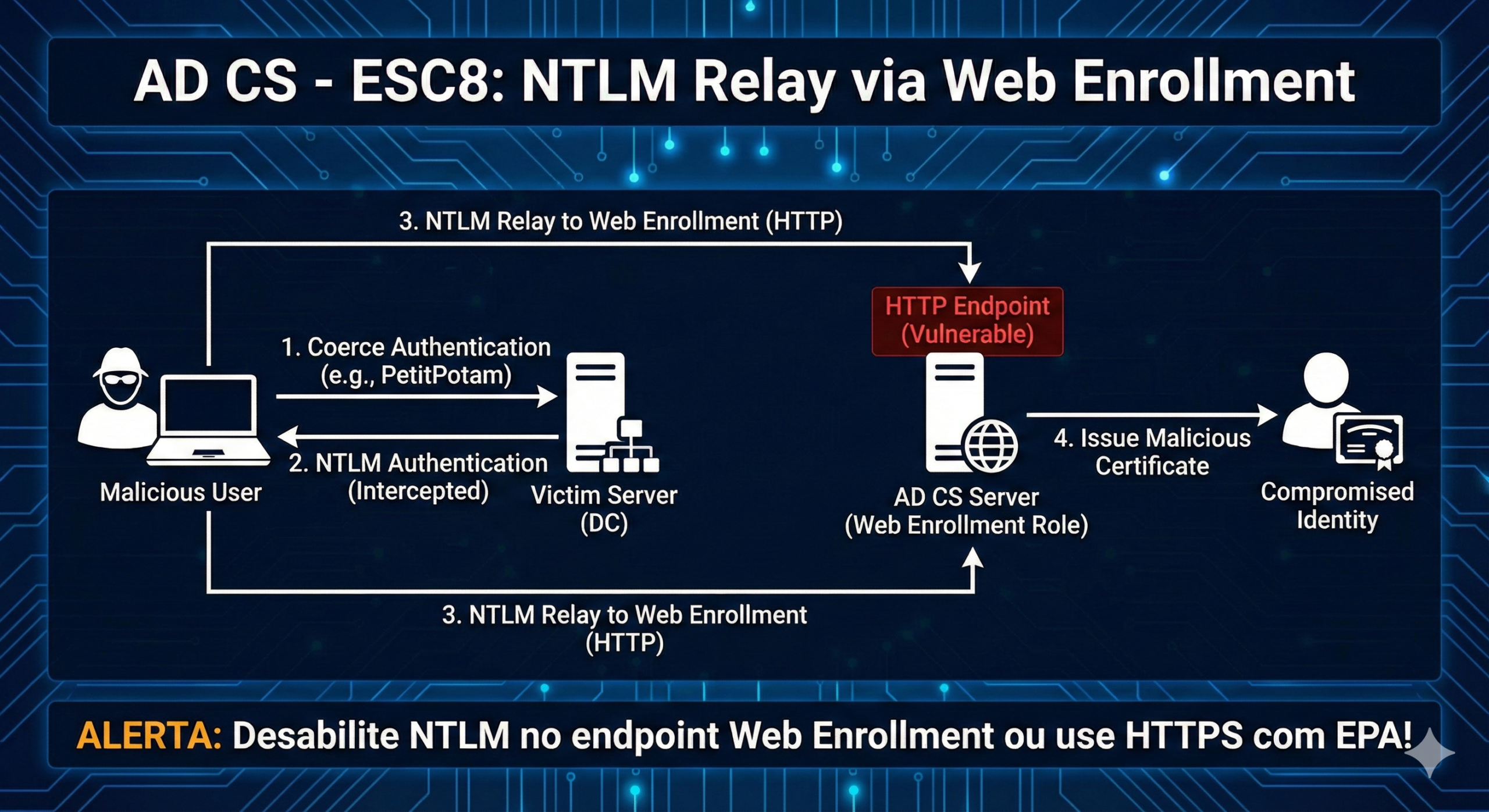

- SMB e NetBIOS (O Vetor Windows): A onipresença do protocolo SMB torna-o um alvo primário. O auditor deve verificar a presença de vulnerabilidades críticas como o MS17-010 (EternalBlue). O comando –script smb-vuln-ms17-010 verifica essa falha de forma confiável. Adicionalmente, smb-protocols verifica se o protocolo inseguro SMBv1 está habilitado, facilitando ataques de ransomware e movimentação lateral. O script smb-signing verifica se a assinatura SMB é obrigatória; caso contrário, ataques de Relay (como NTLM Relay) são viáveis, uma descoberta crítica para a fase de análise.

- Criptografia Fraca (SSL/TLS): Serviços internos de gerenciamento (interfaces web de roteadores, iLO/DRAC, consoles AV) frequentemente utilizam configurações SSL obsoletas. O script ssl-enum-ciphers analisa o handshake SSL para identificar o uso de protocolos depreciados (SSLv3, TLS 1.0) ou cifras fracas (RC4, DES), que comprometem a confidencialidade das credenciais administrativas.

- Serviços Web Internos: O script http-enum e http-methods são usados para enumerar diretórios e métodos HTTP perigosos (como PUT ou DELETE) em servidores web intranet, que tendem a ser menos seguros que seus equivalentes públicos.

4.4 Segurança em Redes OT/SCADA e IoT

Em ambientes industriais ou hospitalares, a varredura de vulnerabilidades exige precaução extrema. Dispositivos legados podem travar apenas ao receberem tráfego em portas não padrão ou em taxas elevadas. O PTES recomenda o ajuste de temporização e a limitação de retentativas. Parâmetros como –max-retries 0 (não retransmitir se houver perda), -T2 (polite/lento) e –scan-delay (introduzir pausa entre pacotes) são obrigatórios para evitar interrupções operacionais em redes sensíveis.

Tabela 3: Scripts NSE Essenciais para Análise de Vulnerabilidades Internas

| Script/Comando | Função e Relevância |

|---|---|

| vulners | Correlação automática de versões de serviço com base de dados CVE pública. |

| smb-vuln-ms17[span_75](start_span)[span_75](end_span)-010 | Detecção da falha crítica EternalBlue sem exploração (crash) do serviço. |

| smb-signi[span_77](start_span)[span_77](end_span)ng | Verifica a configuração de assinatura SMB. “Disabled” indica vulnerabilidade a NTLM Relay. |

| ssl-enum-ciphers | Auditoria de configurações TLS/SSL. Identifica cifras fracas e protocolos obsoletos. |

| http-enum | Enumeração de diretórios e aplicações web comuns via força bruta leve e padrões conhecidos. |

| snmp-[span_82](start_span)[span_82](end_span)info | Extração de informações de sistema via SNMP com comunidades padrão (‘public’). |

Fase V: Exploração (Exploitation)

A fase de Exploração consiste em validar as vulnerabilidades encontradas, tentando contornar os controles de segurança para obter acesso não autorizado. Embora ferramentas dedicadas como Metasploit sejam frequentemente associadas a esta fase, o Nmap possui capacidades ofensivas diretas através da categoria NSE exploit. O uso desses recursos deve ser estritamente controlado pelas Regras de Engajamento, pois scripts de exploração podem causar instabilidade ou queda de serviços.

Ataques de Força Bruta e Validação de Credenciais

Uma das formas mais comuns de exploração em redes internas é o ataque a credenciais fracas ou padrão. O Nmap possui uma biblioteca robusta para brute-forcing.

- SMB Brute Force: O script smb-brute tenta adivinhar credenciais de acesso a compartilhamentos Windows. Em um teste interno, o auditor deve configurar o argumento smb-brute.lockout-policy=false (ou similar, dependendo da versão do script e da política do cliente) para evitar o bloqueio massivo de contas de usuários no Active Directory, o que causaria uma Negação de Serviço (DoS) administrativa.

- SNMP Brute Force: O script snmp-brute é altamente eficaz em redes internas para descobrir strings de comunidade SNMP (como ‘private’, ‘secret’, ‘admin’). O acesso de escrita via SNMP pode permitir a reconfiguração remota de roteadores e switches, constituindo uma exploração de infraestrutura crítica.

Exploração de Vulnerabilidades de Software

Scripts da categoria exploit visam aproveitar falhas de código. Por exemplo, o script ftp-vsftpd-backdoor verifica e explora uma vulnerabilidade de backdoor presente em uma versão específica do servidor VSFTPD. Se bem-sucedido, o script pode executar um comando shell arbitrário (como whoami ou id) para provar o acesso remoto (RCE). Similarmente, scripts para bancos de dados como mysql-empty-password ou pgsql-brute exploram configurações de autenticação inexistentes ou fracas para ganhar acesso aos dados.

A exploração via Nmap é geralmente usada para obter “Low Hanging Fruits” (ganhos fáceis) rapidamente antes de lançar frameworks de exploração mais pesados.

Fase VI: Pós-Exploração

Uma vez obtido o acesso a um sistema, o foco do PTES desloca-se para determinar o valor do ativo comprometido e usá-lo para aprofundar o acesso na rede (Pivoting e Lateral Movement). O Nmap desempenha um papel duplo aqui: como ferramenta executada através de túneis a partir da máquina do atacante, ou, mais raramente, executado localmente na máquina comprometida (se disponível).

Pivoting e Scanning Através de Proxies

Quando o auditor compromete uma máquina (ex: um servidor web na DMZ) e ganha acesso shell, ele frequentemente descobre novas interfaces de rede conectadas a segmentos internos não roteáveis da internet pública (ex: 192.168.50.0/24). Para escanear essa nova rede, utiliza-se a técnica de Pivoting.

O Nmap não suporta nativamente SOCKS proxies de forma robusta para todos os tipos de scan. A prática padrão é utilizar ferramentas como Proxychains ou SOCKS Proxy estabelecido via SSH (túnel dinâmico -D). Ao rodar o Nmap através do Proxychains (proxychains nmap…), o auditor enfrenta limitações técnicas severas impostas pelo protocolo SOCKS:

- Impossibilidade de SYN Scan (-sS): O SOCKS opera na camada de aplicação/sessão e não permite a manipulação de pacotes IP crus necessários para o Stealth Scan. O auditor é forçado a usar o Connect Scan (-sT), que estabelece conexões TCP completas.

- Inviabilidade do ICMP: O protocolo SOCKS tradicionalmente não encapsula ICMP. Portanto, o “Ping Sweep” (-sn) falhará ou será impreciso. O parâmetro -Pn (Treat all hosts as online) torna-se obrigatório para forçar o Nmap a tentar a varredura de portas diretamente, ignorando a falha na descoberta de host.

Comando típico de Pós-Exploração via Pivot: proxychains nmap -sT -Pn -n -p 80,445,3389 –open -T4 192.168.50.0/24

“Living off the Land”: Alternativas ao Nmap

Em muitos cenários de pós-exploração (especialmente em estações de trabalho Windows de usuários finais), o auditor não pode instalar o Nmap sem disparar alarmes de antivírus (EDR). Nestes casos, o conhecimento dos princípios do Nmap é aplicado usando ferramentas nativas (“Living off the Land”). O PowerShell pode ser usado para simular um “Connect Scan” simplificado. O comando: 1..1024 | % {echo ((new-object Net.Sockets.TcpClient).Connect(“192.168.1.10”,$_)) “Port $_ is OPEN”} 2>$null replica a funcionalidade básica de verificação de portas TCP, permitindo a descoberta interna sem introduzir binários externos.

Coleta de Informações (Looting) via NSE

Na pós-exploração, o objetivo é extrair dados. Scripts NSE podem automatizar a coleta de informações sensíveis de sistemas vizinhos.

- Enumeração de Usuários Kerberos: O script krb5-enum-users pode ser usado contra o Controlador de Domínio para validar listas de usuários, preparando o terreno para ataques de Credential Stuffing ou Pass-the-Hash.

- Extração de Processos SNMP: O script snmp-processes lista os softwares rodando em servidores remotos via SNMP. Identificar processos de antivírus, backup ou software financeiro ajuda a planejar a próxima etapa do ataque ou exfiltração de dados.

Fase VII: Relatórios (Reporting)

A fase final e mais duradoura do PTES é a documentação. Um teste de intrusão sem um relatório de qualidade é um esforço desperdiçado. O Nmap contribui para esta fase não apenas com os dados brutos, mas com a capacidade de integração com ecossistemas de relatórios profissionais.

Gestão de Dados e Formatos de Saída

O uso do parâmetro -oA <basename> (Output All) é mandatório em todas as fases anteriores. Ele gera três arquivos:

- .nmap (Human Readable): Para consulta rápida.

- .gnmap (Grepable): Para filtragem rápida na linha de comando (ex: extrair todos os IPs com porta 445 aberta).

- .xml (Extensible Markup Language): O formato mais crítico para a fase de relatórios.

O formato XML do Nmap é o padrão da indústria para interoperabilidade. Ferramentas de gestão de vulnerabilidades e relatórios de pentest como DefectDojo, Dradis e Faraday possuem analisadores nativos para importar arquivos XML do Nmap. Ao importar o scan, essas ferramentas populam automaticamente as tabelas de ativos, serviços abertos e vulnerabilidades detectadas (via scripts NSE), economizando horas de transcrição manual e reduzindo erros de documentação.

7.2 Visualização e Métricas

Para relatórios executivos, a visualização da superfície de ataque é poderosa. O Zenmap (interface gráfica do Nmap) pode ler os arquivos XML gerados durante o teste para criar mapas de topologia de rede, ilustrando graficamente a interconectividade dos sistemas, a centralidade dos servidores críticos e o alcance potencial de um comprometimento. Além disso, ferramentas acessórias podem converter o XML em relatórios HTML amigáveis ou planilhas CSV para análise estatística (ex: % de hosts com SMBv1 habilitado).

O relatório final deve contextualizar as descobertas do Nmap, não apenas listar portas. Por exemplo, ao reportar uma porta TCP/23 (Telnet) aberta identificada na Fase 2, o relatório deve articular o risco de interceptação de credenciais (Modelagem de Ameaças) e a possibilidade de sniffing na rede interna, utilizando a evidência técnica do Nmap como prova factual.

Conclusão

A aplicação do Nmap em um teste de intrusão interno, quando alinhada metodologicamente às sete fases do PTES, transcende a execução mecânica de comandos. Ela exige uma compreensão profunda dos protocolos de rede, dos mecanismos de segurança defensiva e dos objetivos de negócio da organização auditada. Desde a validação passiva do escopo no Pré-Engajamento até a mineração de dados na Pós-Exploração e a integração estruturada nos Relatórios, o Nmap atua como o fio condutor técnico que une a descoberta de ativos à avaliação de risco estratégica. O domínio de seus parâmetros avançados e scripts NSE, juntamente com a capacidade de adaptar táticas para ambientes restritos (pivoting, OT/SCADA), define a competência técnica do auditor moderno em cenários de infraestrutura complexos.

Apaixonado por tecnologia e segurança cibernética, com mais de 17 anos de experiencia na área atuando tecnicamente como Analista de Suporte de TI, Desenvolvedor, Infraetrutura e Segurança da Informação. Com sólida trajetória na área de Tecnologia da Informação e foco em Cibersegurança, dedico-me a identificar e mitigar vulnerabilidades críticas que ameaçam a continuidade de negócios, assim como atuo na governança baseada nos principais frameworks (ISO/IEC27001, ISO/IEC42000, NIST 800-115, PCIDSS etc.).

No responses yet